viernes, 16 de septiembre de 2016

Criptografía: Actividad 2

Criptografía simétrica

La criptografía simétrica solo utiliza una clave para cifrar y descifrar el mensaje, que tiene que conocer el emisor y el receptor previamente y este es el punto débil del sistema, la comunicación de las claves entre ambos sujetos, ya que resulta más fácil interceptar una clave que se ha transmitido sin seguridad (diciéndola en alto, mandándola por correo electrónico u ordinario o haciendo una llamada telefónica).

Criptografía asimétrica

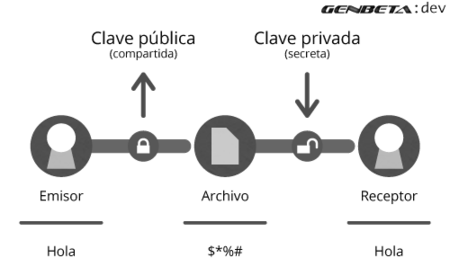

La criptografía asimétrica se basa en el uso de dos claves: la pública (que se podrá difundir sin ningún problema a todas las personas que necesiten mandarte algo cifrado) y la privada (que no debe de ser revelada nunca).

Sabiendo lo anterior, si queremos que tres compañeros de trabajo nos manden un archivo cifrado debemos de mandarle nuestra clave pública (que está vinculada a la privada) y nos podrán mandar de forma confidencial ese archivo que solo nosotros podremos descifrar con la clave privada.

Puede parecer a simple vista un sistema un poco cojo ya que podríamos pensar que sabiendo la clave pública podríamos deducir la privada, pero este tipo de sistemas criptográficos usa algoritmos bastante complejos que generan a partir de la frase de paso (la contraseña) la clave privada y pública que pueden tener perfectamente un tamaño de 2048bits (probablemente imposible de reventar).

Como os habréis dado cuenta solo cifra una persona (con la clave pública) y la otra se limita a mirar el contenido, por lo que la forma correcta de tener una comunicación bidireccional sería realizando este mismo proceso con dos pares de claves, o una por cada comunicador.

Auditoría de Sistemas computacionales: Actividad 1

Indicaciones: Analizar y resolver los siguientes ítems.

1) La biblioteca pública de una ciudad tiene mobiliario, libros, revistas, microfilms, varios ordenadores para los usuarios en donde pueden consultar libros electrónicos, y un ordenador en el que la bibliotecaria consulta títulos, códigos, referencias y ubicación del material bibliográfico. Indica a continuación de cada elemento con un sí, si forma parte del sistema informático de la biblioteca y con un no si no forma parte de él:

a) Libros y revistas colocados en las estanterías.

No

b) Mobiliario.

No

c) Microfilms.

Si*

d) Libros electrónicos.

Si

e) Ordenadores de los usuarios.

Si

f) Ordenador de la bibliotecaria.

Si

g) Datos almacenados en el ordenador de la bibliotecaria.

Si

h) Bibliotecaria.

Si

*Se considera que si estos se encuentran almacenados en las computadoras del sistema bibliotecario

2) De los elementos relacionados en la pregunta anterior, ¿cuáles pertenecen al sistema de información de la biblioteca?

Los elementos que pertenecen al sistema de información de la biblioteca son tanto la computadora de la bibliotecaria así como los datos almacenados en ella.

3) Un incendio fortuito destruye completamente todos los recursos de la biblioteca. ¿En qué grado crees que se verían comprometidas la integridad, la confidencialidad y la disponibilidad de la información?

Las características de un sistema seguro se verían casi comprometidas en su totalidad ya que en la descripción no menciona que se tenga un respaldo físico de los libros ni de la información almacenada en la computadora de la bibliotecaria. Debido a la naturaleza del percance la confidencialidad no se vería comprometida ya que la información se destruiría completamente.

4) El informático que trabaja para la biblioteca, ¿forma parte del sistema informático de la misma?

Si, ya que el manipula también el sistema

5) El ordenador de la biblioteca tiene un antivirus instalado, ¿esto lo hace invulnerable?

No, ya que el antivirus podría prepararlo para un ataque cibernético pero no lo prepararía para un ataque para un ataque físico como un incendio.

6) ¿A qué se deben la mayoría de los fallos de seguridad?

La mayoría de los problemas de seguridad son ocasionados por los mismos usuarios. Cada vez son más los atacantes que utilizan los métodos basados en la ingeniería social para vulnerar un sistema informático.

7) ¿Podrías leer un mensaje encriptado que no va dirigido a ti? Busca en Internet algunos programas que encriptan mensajes.

Es posible únicamente conociendo la clave y el método de cifrado. Algunos programas para cifrar mensajes son: TrueCrypt, PGP, CryptoForge, FileInyector, etc.

8) ¿La copia de seguridad es una medida de seguridad pasiva?

Si, ya que la restauración de una copia de seguridad sería una acción reactiva ante la pérdida de información minimizando el impacto del incidente.

9) ¿Qué propiedades debe cumplir un sistema seguro?

Un sistema seguro posee las siguientes características: confidencialidad, integridad, disponibilidad. No se debe dejar a un lado que debe poseer un método de autenticación y no repudio.

10) ¿Qué garantiza la integridad?

Garantiza que la información no haya sido alterada o dañada ya sea de forma intencional o por algún error producido de forma fortuita.

¿Qué es la Auditoría de Sistemas?

La palabra auditoría viene del latín auditorius y de esta proviene auditor, que tiene la virtud de oir y revisar cuentas, pero debe estar encaminado a un objetivo específico que es el de evaluar la eficiencia y eficacia con que se está operando para que, por medio del señalamiento de cursos alternativos de acción, se tomen decisiones que permitan corregir los errores, en caso de que existan, o bien mejorar la forma de actuación.

Algunos autores proporcionan otros conceptos pero todos coinciden en hacer énfasis en la revisión, evaluación y elaboración de un informe para el ejecutivo encaminado a un objetivo específico en el ambiente computacional y los sistemas.

A continuación se detallan algunos conceptos recogidos de algunos expertos en la materia:

Auditoría de Sistemas es:

- La verificación de controles en el procesamiento de la información, desarrollo de sistemas e instalación con el objetivo de evaluar su efectividad y presentar recomendaciones a la Gerencia.

- La actividad dirigida a verificar y juzgar información.

- El examen y evaluación de los procesos del Area de Procesamiento automático de Datos (PAD) y de la utilización de los recursos que en ellos intervienen, para llegar a establecer el grado de eficiencia, efectividad y economía de los sistemas computarizados en una empresa y presentar conclusiones y recomendaciones encaminadas a corregir las deficiencias existentes y mejorarlas.

El proceso de recolección y evaluación de evidencia para determinar si un sistema automatizado:

- Daños

- Salvaguarda activos Destrucción

- Uso no autorizado

- Robo

- Mantiene Integridad de Información

- Precisa los datos

- Completa

- Oportuna

- Confiable

- Alcanza metas

- Contribución de la organizacionales función informática

- Consume recursos

- Utiliza los recursos adecuadamente y eficientemente en el procesamiento de la información

- Eficiencia en el uso de los recursos informáticos

- Validez de la información

- Efectividad de los controles establecidos

Tipos de Auditoría

Existen algunos tipos de auditoría entre las que la Auditoría de Sistemas integra un mundo paralelo pero diferente y peculiar resaltando su enfoque a la función informática.

Es necesario recalcar como análisis de este cuadro que Auditoría de Sistemas no es lo mismo que Auditoría Financiera.

Entre los principales enfoques de Auditoría tenemos los siguientes:

- Financiera

- Veracidad de estados financieros

- Preparación de informes de acuerdo a principios contables

- Evalúa la eficiencia

- Operacional Eficacia

- Economía de los métodos y procedimientos que rigen un proceso de una empresa

- Sistemas

- Se preocupa de la función informática

- Fiscal

- Se dedica a observar el cumplimiento de las leyes fiscales

- Administrativa

- Analiza:

- Logros de los objetivos de la Administración

- Desempeño de funciones administrativas

- Evalúa:

- Calidad Métodos

- Mediciones

- Controles de los bienes y servicios

- Revisa la contribución a la sociedad

- Social así como la participación en actividades socialmente orientadas

Suscribirse a:

Comentarios (Atom)